Na hora de proteger sua infraestrutura, primeiro começamos com uma estratégia. Mas já falamos muito sobre estratégias e o que você deve pensar como começar, por isso, hoje vamos abordar um conceito uma pouco mais avançado e que pode facilitar o monitoramento e a conformidade de toda a sua rede.

A microssegmentação é uma prática simples mas que possui inúmeras vantagens para evitar a propagação de ataques e deixa a detecção de problemas muito mais fácil, uma vez que as áreas a serem detectadas são menores. Vamos entender melhor como ela funciona e de que forma ferramentas como a Akamai Guardicore, parceiras da e-Safer, podem cobrir essa parte da cibersegurança para você.

Como funciona a microssegmentação?

Entender como a microssegmentação funciona é simples. Basicamente, essa técnica de segurança permite que a equipe divida todos os aplicativos e componentes de rede em vários segmentos, todos pequenos, de forma que seja possível definir o nível de segurança, os acessos e os serviços para cada um deles separadamente.

É geralmente implementada por meio de soluções de virtualização de rede, como switches virtuais e firewalls de aplicativos, que permitem a criação de zonas isoladas na rede. Essas zonas podem ser configuradas com base em critérios como tipos de usuários, departamentos ou outras características específicas.

Isso facilita a implementação de políticas de segurança alinhadas e permite que a conformidade com cada regulamentação dos setores possa ser controlada, avaliada e adaptada às necessidades e requisitos de segurança da organização.

Além disso, você aumenta a segurança da sua empresa contra ataques e consegue economizar custos dentro da sua estratégia de cibersegurança porque esse tipo de técnica reduz a superfície de ataque, uma vez que os segmentos isolados limitam a propagação de ameaças na rede.

No entanto, a implementação da microssegmentação requer um planejamento cuidadoso e uma compreensão clara dos requisitos de segurança da organização. É essencial definir corretamente as políticas de acesso e garantir a compatibilidade com os sistemas existentes. Além disso, a manutenção e a monitorização contínuas são necessárias para garantir que a microssegmentação esteja alinhada com as necessidades em evolução da organização.

Portanto, vamos conhecer agora um pouco da ferramenta Akamai Guardicore Segmentation, que pode fazer com que esse processo se torne fácil e possua profissionais experientes para te ajudar.

Akamai Guardicore Segmentation

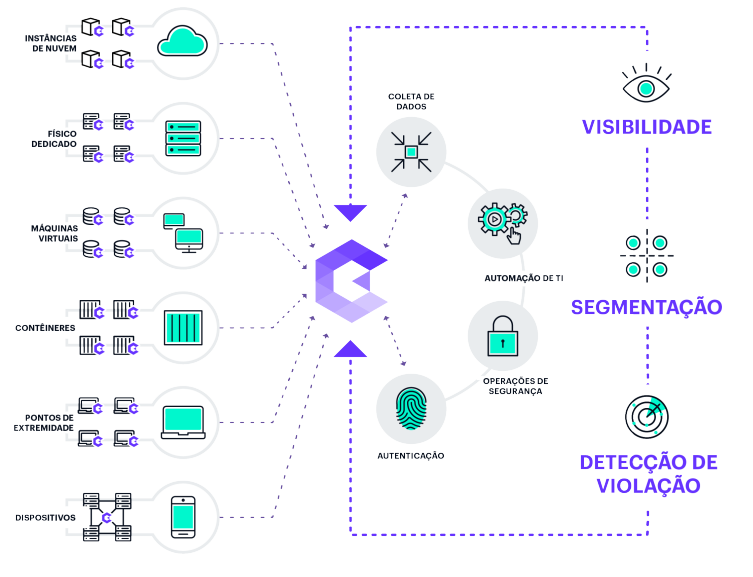

A ferramenta oferece uma maneira mais simples, rápida e intuitiva de aplicar os princípios Zero Trust em sua rede, interrompendo a movimentação lateral através da coleta informações detalhadas sobre sua infraestrutura de TI por meio de uma combinação de sensores baseados em agentes, coletores de dados baseados em rede, registros virtuais de fluxo de nuvem privada e integrações que permitem a funcionalidade sem agentes.

O contexto relevante é adicionado a essas informações por meio de um processo de rotulagem flexível e altamente automatizado que inclui integração com fontes de dados existentes, como sistemas de orquestração e gerenciamento de configuração do banco de dados.

Quais os principais recursos da solução?

Para entender melhor, separamos alguns dos recursos que a solução possui para que você possa ter uma ideia melhor de como ela funciona:

Segmentação granular ativada por IA: Implemente politicas corn apenas alguns cliques usando recomedações de IA, modelos para remediação de ransomware, etc. além de atributos precisos de carga de trabalho, como usuários e nomes de domínio.

Visibilidade de histórico e em tempo real: Mapeie dependências de aplicações e fluxos para niveis de usuário e de processo em tempo real ou por histórico.

Amplo suporte à plataforma: Abranja sistemas operacionais modernos e sistemas legado em servidores físicos dedicados, máquinas virtuais, contêineres, IOT e instâncias na nuvem.

Rotulagem flexível de ativos: Adicione contexto avançado com uma hierarquia de rotulagem personalizável e integração com ferramentas de orquestração e de gerenciamento de configuração.

Vários métodos de proteção: Integre recursos de inteligência contra ameaças, defesa e detecção de violações para reduzir o tempo de resposta a incidentes.

Mapa de rede: Com um mapa dinâmico de toda a infraestrutura de Tl, você permite que as equipes de segurança visualizem a atividade com granularidade no nível de usuário e de processo em tempo real ou de acordo com o histórico. Esses insights detalhados trazem fluxos de trabalho das politicas com inteligência artificial, tornam a criação dessas politicas de segmentação algo mais rápido, intuitivo e baseado no contexto real da carga de trabalho da sua equipe.

Modelos prontos para serem utilizados: A criação de políticas se torna ainda mais fácil com modelos pré-criados para os casos de uso mais comuns. A imposição de políticas é completamente dissociada da infraestrutura subjacente, de modo que as politicas de segurança podem ser criadas ou alteradas sem modificações complexas na rede ou tempo de inatividade. Além disso, as políticas seguem a carga de trabalho independentemente de onde ela reside, seja em data centers locais ou ambientes na nuvem pública. Nossos recursos de segmentação são complementados por um conjunto sofisticado de recursos de defesa contra ameaças e detecção de violações, bem como serviços de busca de ameaças fornecidos pelo Akamai Threat Labs.

Com a disponibilidade de proteger cargas de trabalho em qualquer tipo de ambiente, sejam eles simples ou complexos, com VMs (máquinas virtuais), nuvens públicas ou privadas e até IoT (Internet das Coisas), você consegue gerenciar a segurança com uma plataforma que te permite visualizar todas as segmentações e te ajudar a aplicar as políticas de forma orientada e baseada em Zero Trust.

Gostaria de saber mais ou entender melhor como combinar a microssegmentação com outras ferramentas de monitoramento e prevenção a fraudes como o SOC 24×7 da e-Safer e nosso HUB Digital? Entre em contato com nossa equipe e converse com nossos profissionais especializados. Dessa forma, você descobre como essas soluções conseguem se adaptar à necessidade da sua empresa e ao seu ambiente de forma eficaz e sem complicações.

tags: microssegmentação, movimento lateral, segmentação, ti, cibersegurança